Ei ole enää salaisuus, että vakava ongelma on vaikuttanut kaikkiin viimeisen vuosikymmenen aikana julkaistuihin Intel-suorittimiin. Erityisesti väärin muotoiltua koodia voidaan käyttää minkä tahansa muun prosessin yksityisten tietojen varastamiseen, mukaan lukien arkaluontoiset tiedot, kuten salasanat, suojausavaimet ja niin edelleen. Tässä artikkelissa näemme, kuinka löytää, vaikuttaakö tietokoneesi tietokoneeseen.

Mainonta

Jos et ole tietoinen Meltdown- ja Spectre-haavoittuvuuksista, olemme käsitelleet niitä yksityiskohtaisesti näissä kahdessa artikkelissa:

- Microsoft julkaisee hätäkorjauksen Meltdown- ja Spectre-suorittimen virheisiin

- Tässä ovat Windows 7- ja 8.1-korjaukset Meltdown- ja Spectre-suorittimen virheisiin

Lyhyesti sanottuna sekä Meltdown- että Spectre-haavoittuvuudet sallivat prosessin lukea minkä tahansa muun prosessin yksityiset tiedot, jopa virtuaalikoneen ulkopuolelta. Tämä on mahdollista johtuen Intelin toteuttamasta siitä, kuinka heidän suorittimensa hakevat tietoja. Tätä ei voida korjata korjaamalla vain käyttöjärjestelmää. Korjaus sisältää käyttöjärjestelmän ytimen päivittämisen, suorittimen mikrokoodipäivityksen ja mahdollisesti jopa joidenkin laitteiden UEFI / BIOS- / laiteohjelmistopäivityksen hyödyntämisen täydelliseksi vähentämiseksi.

Viimeaikaiset tutkimukset osoittavat, että Spectre-haavoittuvuus, joka liittyy spekulatiiviseen suoritukseen, vaikuttaa myös ARM64- ja AMD-suorittimiin.

Saatavilla olevat korjaukset

Microsoft on jo julkaissut joukon korjauksia kaikille tuetuille käyttöjärjestelmille. Mozilla antoi tänään päivitetty versio Firefox 57: stä , ja Google suojaa Chrome-käyttäjiä versiolla 64.

Google Chromen nykyisessä versiossa voit ottaa käyttöön ylimääräisen suojauksen ottamalla käyttöön Koko sivuston eristäminen . Sivustojen eristäminen tarjoaa toisen puolustuslinjan, jotta tällaisten haavoittuvuuksien onnistuminen ei todennäköisesti onnistuisi. Se varmistaa, että eri verkkosivustojen sivut laitetaan aina eri prosesseihin, joista jokainen kulkee hiekkalaatikossa, joka rajoittaa prosessin sallittua tekemistä. Se estää myös prosessin vastaanottamasta tietyntyyppisiä arkaluontoisia asiakirjoja muilta sivustoilta.

Google päivittää Chromen uudelleen (versio 64) kuukauden loppuun mennessä suojautuakseen Meltdown- ja Spectre-haavoittuvuuksien hyödyntämiseltä. Chromen versio 64 on jo saapunut beetakanavalle.

Selvitä, vaikuttavatko tietokoneellesi Meltdown- ja Spectre-haavoittuvuudet

Huomautus: Alla olevat ohjeet koskevat Windows 10-, Windows 8.1- ja Windows 7 SP1 -käyttöjärjestelmiä.

- Avata PowerShell järjestelmänvalvojana .

- Kirjoita seuraava komento:

Install-Module SpeculationControl. Tämä asentaa ylimääräisen moduulin tietokoneellesi. Vastaa 'Y' kahdesti.

- Aktivoi asennettu moduuli komennolla:

Import-Module SpeculationControl. - Suorita nyt seuraava cmdlet:

Get-SpeculationControlSettings. - Katso lähdössä käytössä olevat suojaukset, jotka näytetään nimellä 'True'.

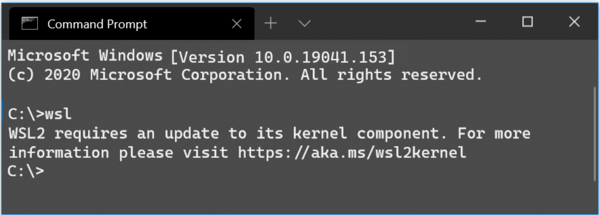

Huomaa: Jos saat virheilmoituksen

miten peilata iPhone tietokoneeseen

'Import-Module: Tiedosto C: Program Files WindowsPowerShell Modules SpeculationControl 1.0.1 SpeculationControl.psm1

ei voi ladata, koska komentosarjojen suorittaminen on poistettu käytöstä tässä järjestelmässä. ... ''

Muuta sitten suorituskäytännöksirajoittamatontaiohittaa.Katso seuraava artikkeli:

PowerShell-suorituskäytännön muuttaminen Windows 10: ssä

Olet suojattu, jos kaikilla viivoilla on todellinen arvo. Täältä selvitetään, miten Windows 10: n avaamaton tiedosto näkyy tulostuksessa:

Se siitä.

Lähde: Microsoft